L’utilisation de mots de passe forts est la première ligne de défense contre les hackers. Un mot de passe doit être unique pour chaque compte, long et complexe, mêlant lettres majuscules et minuscules, chiffres et symboles. Évitez les mots de passe évidents comme « 123456 » ou « password ». Utilisez plutôt des phrases longues et aléatoires, qui sont plus difficiles à deviner mais plus faciles à retenir pour vous. De plus, l’utilisation d’un gestionnaire de mots de passe peut grandement améliorer votre sécurité en générant et stockant des mots de passe complexes pour vous.

Pourquoi activer l’authentification à deux facteurs

L’authentification à deux facteurs (2FA) ajoute une couche supplémentaire de sécurité à vos comptes en demandant une deuxième preuve d’identité en plus de votre mot de passe. Cela peut être un code envoyé par SMS, une application d’authentification ou même une empreinte digitale. Cette méthode complique considérablement la tâche des hackers, car même s’ils parviennent à obtenir votre mot de passe, ils auront encore besoin de ce second facteur pour accéder à vos comptes. Activer la 2FA sur tous vos comptes importants est une étape cruciale pour renforcer votre sécurité en ligne.

Les dangers des réseaux Wi-Fi publics

Se connecter à un réseau Wi-Fi public peut être pratique, mais cela présente des risques significatifs pour la sécurité de vos données. Les hackers peuvent facilement intercepter les informations que vous envoyez et recevez sur ces réseaux non sécurisés. Pour protéger vos données personnelles, évitez de vous connecter à des comptes sensibles ou d’effectuer des transactions financières sur des réseaux publics. Si vous devez utiliser un Wi-Fi public, envisagez d’utiliser un VPN (Virtual Private Network) pour chiffrer votre connexion et protéger vos informations contre les interceptions.

Comment éviter le phishing

Le phishing est une méthode utilisée par les cybercriminels pour tromper les utilisateurs et obtenir leurs informations personnelles. Ces attaques prennent souvent la forme d’e-mails ou de messages texte qui semblent provenir de sources fiables mais contiennent des liens ou des pièces jointes malveillantes. Pour éviter de tomber dans ces pièges, vérifiez toujours l’adresse e-mail de l’expéditeur et soyez prudent avec les liens et les pièces jointes inattendus. Ne fournissez jamais d’informations personnelles via e-mail et utilisez des logiciels de sécurité pour détecter les menaces de phishing.

Les logiciels de sécurité et leur importance

Installer et maintenir à jour des logiciels de sécurité sur tous vos appareils est essentiel pour protéger vos données contre les menaces en ligne. Un bon logiciel antivirus peut détecter et neutraliser les logiciels malveillants avant qu’ils n’endommagent votre système ou ne volent vos informations. De plus, les pare-feu peuvent empêcher les accès non autorisés à votre réseau et vos appareils. N’oubliez pas d’activer les mises à jour automatiques pour vous assurer que votre protection est toujours à jour face aux nouvelles menaces.

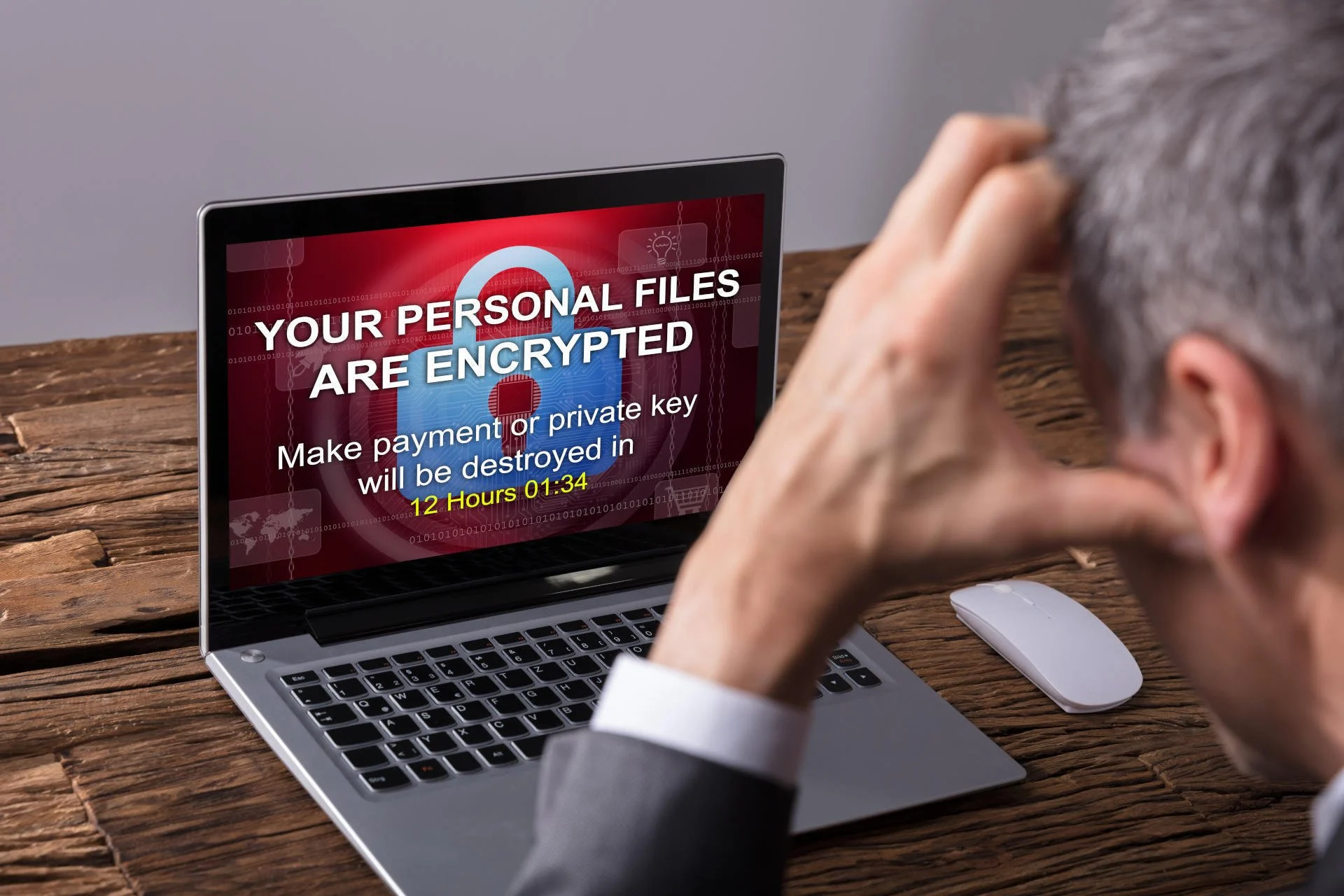

La sauvegarde régulière de vos données

Les sauvegardes régulières sont une mesure préventive efficace contre la perte de données due aux attaques de ransomwares ou à des pannes système. Utilisez des solutions de sauvegarde automatisées pour garantir que vos données importantes sont toujours à jour et stockées en lieu sûr. Vous pouvez choisir de sauvegarder vos données sur un disque dur externe, un serveur NAS, ou des services de cloud sécurisé. Assurez-vous que vos sauvegardes sont elles-mêmes protégées par des mots de passe et, si possible, chiffrées pour une sécurité maximale.

Les paramétrages de confidentialité sur les réseaux sociaux

Les réseaux sociaux sont des cibles privilégiées pour les hackers en raison de la quantité d’informations personnelles qu’ils contiennent. Ajustez vos paramètres de confidentialité pour limiter l’accès à vos informations personnelles et éviter de partager des détails sensibles publiquement. Vérifiez régulièrement les paramètres de chaque compte et soyez conscient des informations que vous publiez. Évitez de partager des informations comme votre adresse, votre numéro de téléphone ou les détails de vos voyages, car ces informations peuvent être utilisées à des fins malveillantes.

Comment reconnaître les applications suspectes

Les applications mobiles peuvent être une porte d’entrée pour les cybercriminels si elles ne sont pas sécurisées ou contiennent des logiciels malveillants. Téléchargez des applications uniquement depuis des sources fiables comme les boutiques officielles (Google Play Store, Apple App Store). Lisez les avis et les évaluations avant d’installer une nouvelle application et soyez prudent avec les autorisations qu’elle demande. Une application demandant des accès inutiles à vos données personnelles ou à vos fonctionnalités de téléphone peut être suspecte et ne devrait pas être installée.

Pourquoi chiffrer vos données

Le chiffrement de vos données est une technique efficace pour protéger vos informations sensibles contre les accès non autorisés. Les données chiffrées sont transformées en une forme illisible pour toute personne ne possédant pas la clé de déchiffrement. Utilisez des outils de chiffrement pour protéger vos fichiers et communications, notamment sur vos appareils mobiles et ordinateurs. Le chiffrement est particulièrement important pour les données stockées sur des services de cloud, car cela ajoute une couche supplémentaire de sécurité en cas de piratage des serveurs du fournisseur.

Les comportements en ligne sûrs

Adopter des comportements en ligne sûrs est essentiel pour protéger vos données personnelles. Évitez de cliquer sur des liens suspects ou de télécharger des fichiers provenant de sources inconnues. Utilisez des mots de passe uniques et forts pour chaque compte, et changez-les régulièrement. Méfiez-vous des offres trop alléchantes et des demandes d’informations personnelles provenant de sources non vérifiées. Enfin, soyez conscient des informations que vous partagez en ligne et limitez les détails personnels que vous publiez sur les réseaux sociaux et autres plateformes publiques.

Je suis Romain, rédacteur passionné par tout ce qui touche au high-tech, à la crypto, et à l’innovation. Diplômé d’une école de marketing à Paris, je mets ma plume au service des dernières tendances et avancées technologiques.